Central de recursos da vulnerabilidade Log4j

A Zscaler está aqui para ajudar você a mitigar o impacto do Log4Shell e prevenir outras vulnerabilidades de dia zero

Participe de nosso webinar conduzido por especialistas para obter informações sobre como gerenciar o impacto de longo prazo da vulnerabilidade Log4j

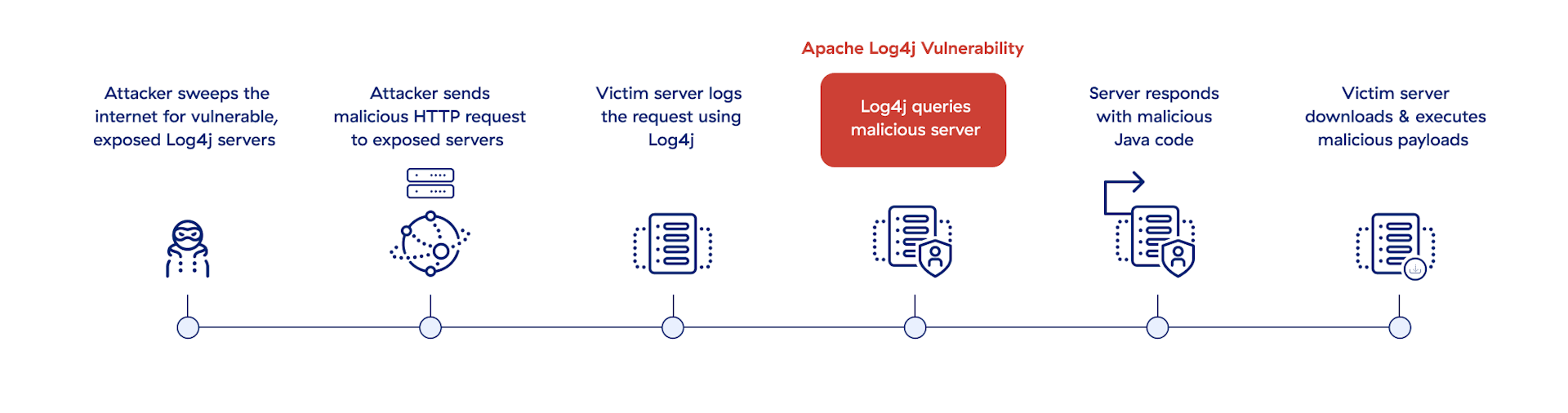

A exploração do Log4Shell permite que invasores assumam o controle de dispositivos e realizem uma série de ataques contra alvos vulneráveis.

Apache Log4j é uma biblioteca de log de código aberto usada em milhões de aplicativos corporativos e serviços na nuvem. À essa altura, muitas organizações atualizaram suas bibliotecas Log4j e protegeram seus aplicativos e ativos mais críticos, mas o uso generalizado do Log4j pode dificultar uma busca conclusiva em toda a empresa. Além disso, invasores sofisticados poderiam ter plantado backdoors em sistemas vulneráveis antes da correção, permitindo-lhes invadir e realizar ataques futuros.

Por isso, você precisa de uma estratégia de mitigação de longo prazo para o Log4Shell.

Por isso, você precisa de uma estratégia de mitigação de longo prazo para o Log4Shell.

Impeça o Log4j com zero trust

Evite explorações do Log4j com uma arquitetura zero trust

Uma arquitetura zero trust depende de quatro princípios fundamentais para ocultar aplicativos vulneráveis de invasores, detectar e bloquear invasões e mitigar os danos de ataques bem-sucedidos, eliminando a movimentação lateral.

Elimine a superfície de ataque externa

Torne aplicativos e servidores invisíveis, impossíveis de serem comprometidos

Evite o

comprometimento

Interrompa infecções de aplicativos web e explore atividades com inspeção completa de TLS/SSL

Evite o

movimento lateral

Limite o raio de ação com o acesso à rede zero trust e deception integrado

Evite a exfiltração de dados

Interrompa as tentativas de exfiltração de dados usando DLP em linha com inspeção de TLS/SSL

POR QUE A ZSCALER?

Ganhe tranquilidade com a Zscaler

Você tem aplicativos e servidores Apache que não podem ser corrigidos? Colocá-los atrás da Zscaler Zero Trust Exchange™ os esconde de invasores e elimina backdoors vulneráveis.

Veja como o Zscaler Private Access™ elimina a exposição de aplicativos vulneráveis.