As vulnerabilidades críticas de firewall e VPN expõem sua empresa a ataques cibernéticos

É hora de uma arquitetura de Zero Trust.

Aproveite a oferta especial da Zscaler

Preocupado com os recentes CVEs de firewall e VPN? A Zscaler está oferecendo uma avaliação gratuita da superfície de ataque e consultoria profissional para ajudar as organizações a migrar de arquiteturas legadas para o zero trust.

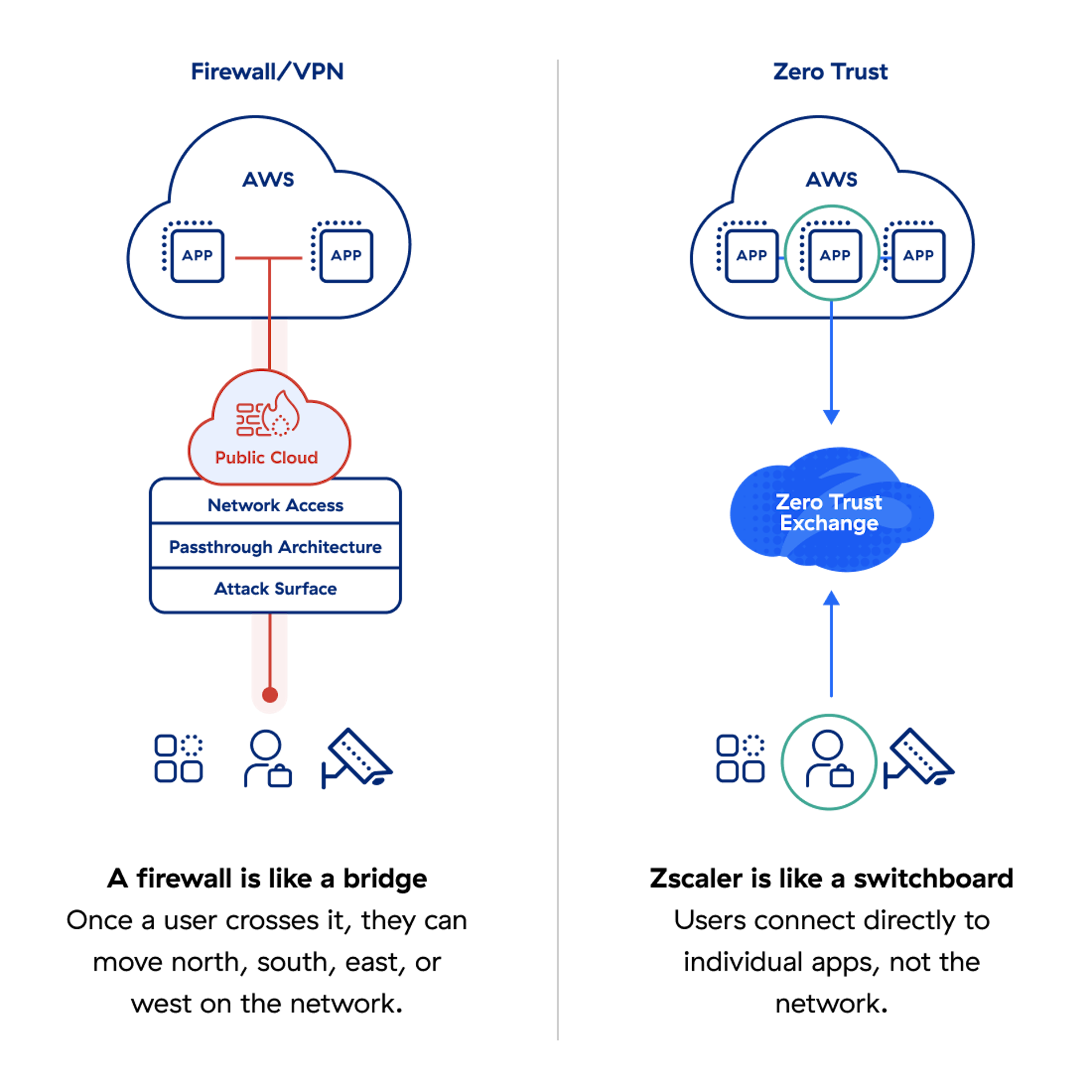

Firewalls e VPNs criam vulnerabilidades e não fornecem zero trust. Migre de firewalls e VPNs legados ou na nuvem para a Zscaler.

- Evite dispositivos ou endereços IP expostos. Mantenha usuários, filiais e fábricas ocultos por atrás da plataforma Zero Trust Exchange™.

- Implemente o acesso a aplicativos zero trust. Conecte os usuários diretamente aos aplicativos, não às redes, e elimine a movimentação lateral de ameaças.

- Obtenha um gerenciamento abrangente da superfície de ataque. Tenha uma visão holística do que está exposto na internet, das vulnerabilidades e dos pontos fracos dos protocolos TLS/SSL.

Desenvolvida com base no princípio de privilégio mínimo, a arquitetura proxy da Zscaler permite inspeção de TLS/SSL total em larga escala, com conexões intermediadas entre usuários e aplicativos com base em identidade, contexto e políticas corporativas.

Os firewalls e as VPNs expandem sua superfície de ataque e deixam você exposto.

Em um ano já marcado por divulgações consecutivas de vulnerabilidades de dia zero de vários fornecedores líderes de firewalls e VPNs, o mais recente, da Palo Alto Networks (CVE-2024-3400), com uma pontuação CVSS de 10, é um forte lembrete de que se você estiver acessível, poderá ser violado. Essas vulnerabilidades atuam como uma base para que os invasores lancem ataques sofisticados e se movam lateralmente através de redes planas.

Minimiza a superfície de ataque, evita comprometimentos, elimina movimentos laterais e impede a perda de dados

Elimina produtos pontuais e complexidade, o que reduz o risco comercial

Oferece proteção contra ameaças baseada em IA, promovida por 500 trilhões de sinais diários e mais de 400 bilhões de transações diárias

Fornece informações práticas e fluxos de trabalho guiados para correção