98,6% das empresas possuem erros de configuração em seus ambientes na nuvem, causando riscos críticos aos dados e à infraestrutura. Saiba mais ➔

- A experiência Zscaler

Seu mundo, seguro

Experimente o poder transformador do zero trust.

Zscaler: uma das líderes no Magic Quadrant™ da Gartner® de 2024 para Security Service Edge (SSE)

Veja o relatório completo

![gartner magic quadrant gartner magic quadrant]()

Fundamentos do zero trust

-

O que é Zero Trust?

-

O que é Security Service Edge (SSE)?

-

O que é Secure Access Service Edge (SASE)?

-

O que é o acesso à rede zero trust (ZTNA)?

-

O que é Secure Web Gateway (SWG)?

-

O que é um agente de segurança de acesso à nuvem (CASB)?

-

O que é uma plataforma de proteção de aplicativos nativa da nuvem (CNAPP)?

-

Recursos Zero Trust

-

- Produtos e soluções

![teste teste]()

Proteja seus usuários

Ofereça aos usuários acesso contínuo, seguro e confiável a aplicativos e dados.

![teste teste]()

Proteja suas cargas de trabalho

Crie e execute aplicativos seguros na nuvem, habilite a conectividade zero trust na nuvem e proteja cargas de trabalho do data center à nuvem.

![teste teste]()

Proteja sua IoT e OT

Ofereça conectividade zero trust para dispositivos TO e IoT e proteja o acesso remoto a sistemas TO.

Produtos

Transforme sua organização com serviços 100% nativos da nuvem

Áreas de solução

Impulsione sua empresa com soluções zero trust que protegem e conectam seus recursos

-

Proteção contra ameaças cibernéticas

-

Proteção de dados

-

Rede zero trust

-

Business Analytics

-

Alternativa à VPN

-

SASE zero trust

-

Acelerar a integração em fusões e aquisições

-

Otimize experiências digitais

-

SD-WAN Zero Trust

-

Conectividade Zero Trust na nuvem

-

Zero Trust para IoT/TO

-

Encontre um produto ou solução

-

Encontre um produto ou solução

-

Integrações de parceiros

Soluções de setor e mercado

-

- Plataforma

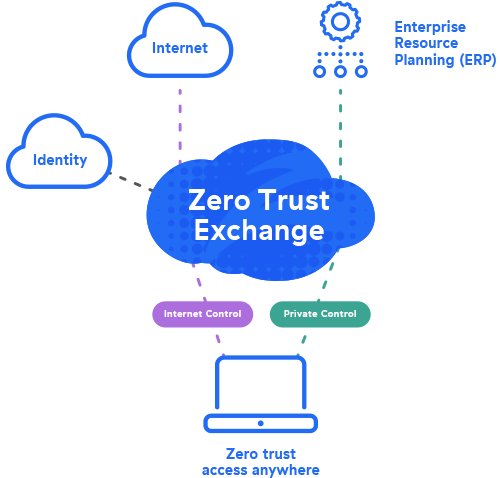

Plataforma Zero Trust Exchange

Saiba como a Zscaler fornece zero trust com uma plataforma nativa da nuvem desenvolvida sobre a maior nuvem de segurança do mundo.

![teste teste]()

Transforme-se com a arquitetura zero trust

Impulsione sua jornada de transformação

Proteja seus objetivos de negócio

Cumpra suas iniciativas de negócios e TI

- Recursos

Aprenda, conecte-se e obtenha suporte.

Explore ferramentas e recursos para acelerar sua transformação e proteger seu mundo

![CXO REvolutionaries CXO REvolutionaries]()

Amplificando as vozes dos pioneiros digitais e de zero trust do mundo real

Acesse agora

Centro de recursos

Mantenha-se atualizado sobre práticas recomendadas

Eventos e treinamentos

Encontre programas, certificações e eventos

Serviços e pesquisa de segurança

Pesquisas e informações ao seu alcance

Ferramentas

Ferramentas desenvolvidas para você

Comunidade e suporte

Conecte-se e obtenha suporte

Soluções de setor e mercado

Veja soluções para seu setor e país

- Empresa

Descubra como começou e para onde está indo

Conheça nossos parceiros e explore integradores de sistema e alianças tecnológicas

Mantenha-se atualizado com as últimas notícias

Conheça nossa equipe de gestão

Explore as melhores integrações de parceiros da categoria que ajudarão você a acelerar a transformação digital

Veja notícias, informações da bolsa e relatórios trimestrais

Saiba mais sobre nossa abordagem de ESG

Participe da nossa missão

Encontre tudo o que precisa para cobrir a Zscaler

Entenda nossa adesão a padrões rigorosos

Entenda nossa adesão a padrões rigorosos